Разнообразие вирусов просто удивляет. Пользователи могут сталкиваться с вредителями не только в процессе интернет-серфинга. Также нередки случаи заражения посредством съемных накопителей.

Разнообразие вирусов просто удивляет. Пользователи могут сталкиваться с вредителями не только в процессе интернет-серфинга. Также нередки случаи заражения посредством съемных накопителей.

Достаточно лишь подключить флешку, диск, карту памяти и прочие носители в разъемы аппарата, чтобы угроза моментально перекочевала. Таким образом, вирусы могут попасть разными путями.

Как только заражение произошло, то вредоносный объект моментально начинает активные действия по внедрению во все диски, чтобы навредить как можно сильнее. Именно поэтому борьба с вредителями ведется достаточно жестко. Без наличия качественной антивирусной утилиты защититься просто невозможно.

Нередко встречающейся угрозой является объект, который в ходе функционирования проводит действия, направленные на смену имеющихся папок. В итоге эти объекты превращаются в ярлыки и становятся скрытыми. При этом ярлыки носят те же названия, что и ранее расположенные файлы.

Проблемы с работой флешки. Последствия вируса

При встрече с последствиями этого вредителя некоторые пользователи начинают паниковать. Хотя и могут возникать некоторые затруднения, но тут же нужно разобраться с вредителем. Первоначально потребуется выявить его местонахождение, чтобы извлечь. А после придется приступить к избавлению от последствий его активных действий.

Пользователям необходимо будет убрать атрибут скрытый у папок. При этом оказывается то, что атрибут этот является неактивным. Хотя процесс первоначально может показаться нереальным в реализации, но на практике удается справиться с этим вредителем и избавиться от всех его негативных действий.

Появление скрытых папок и ярлыков взамен размещенных на съемном носителе файлов – это достаточно частая проблема. Если уже случилась неприятность столкнуться с таким вирусом, то стоит разобраться с ним. Однако в дальнейшем нужно будет позаботиться об установке актуального антивирусника.

Качественная защита обеспечивается не только платными сервисами. Можно обеспечить постоянную защиту устройства и всех подключаемых к нему накопителей благодаря современным бесплатным приложениям.

Первый этап: лечение вируса

Если антивирусный софт не смог удалить угрозу самостоятельно, то пользователю придется приступать к работе. Проблема в том, что некоторые защитники не способны распознавать угрозы такого типа. В общем, юзеру придется кликнуть по ярлыку правой кнопкой мыши.

После на экране отобразится окошко, в котором будет указаны свойства объекта. В большинстве случаев расширение такого ярлыка .exe. Найти его можно будет в папке RECYCLER. Как только объект обнаружен, то просто производим его извлечение.

— Регулярная проверка качества ссылок по более чем 100 показателям и ежедневный пересчет показателей качества проекта.

— Все известные форматы ссылок: арендные ссылки, вечные ссылки, публикации (упоминания, мнения, отзывы, статьи, пресс-релизы).

— SeoHammer покажет, где рост или падение, а также запросы, на которые нужно обратить внимание.

SeoHammer еще предоставляет технологию Буст, она ускоряет продвижение в десятки раз, а первые результаты появляются уже в течение первых 7 дней. Зарегистрироваться и Начать продвижение

Такие манипуляции производятся в отношении всех измененных файлов. В идеале удалить нужно папку, в которой содержаться эти объекты. Таким образом, наверняка, будут извлечены все элементы, которые подверглись негативным действиям вируса.

От файла autorun.inf также потребуется избавиться. Данный компонент провоцирует автоматический запуск самых разных файлов и программ, расположенных на флешке. По этой причине лучше сразу удалить объект, чтобы в дальнейшем не бороться с последствиями его активной деятельности.

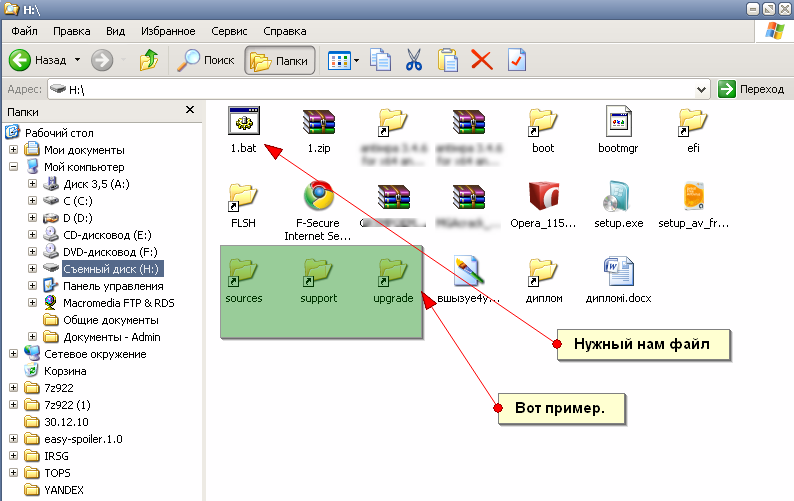

Избавление от атрибута производится после лечения вируса. Поскольку все папки по-прежнему остаются скрытыми, то нужно сделать их видимыми. Для этого потребуется создать на съемном накопителе bat файл с содержимым «attrib -s -h -r -a /s /d». После осуществляем запуск этого объекта. После этого файлы можно будет снова увидеть.